„Jeśli masz coś, o czym nie chcesz, by inni wiedzieli, może po pierwsze powinieneś przestać to robić.” - Eric Schmidt

Ten cytat dyrektora generalnego Google wydaje się sugerować, że każdy, kto nie chce, aby jego dane były dostępne dla wszystkich, jest przestępcą - ale tym bardziej wyjaśnia, jak bardzo musimy zachować ostrożność w przypadku wszystkiego, co osobiste i może znaleźć się w Internecie.

Chociaż „przestępca” w tym przypadku chce po prostu uniemożliwić programom reklamowym czy szpiegującym, robotom i plikom cookie badanie swoich nawyków, aby wprowadzić go do bazy danych i skierować jego przeglądanie na określone strony oraz - co najważniejsze - dostosować reklamy do produktów, które mogą nas zainteresować.

- Właśnie użyłeś Gmaila, aby wysłać znajomemu wiadomość, w której mówisz o tym, że chciałbyś kupić nową kosiarkę, i - abrakadabra - bez konieczności wpisywania wyszukiwania w Google, jesteś zalany reklamami kosiarek zawsze, gdy surfujesz po Internecie?

- Właśnie otrzymałeś e-mail od znajomego, który rzekomo „utknął” w obcym kraju, z prośbą o przesłanie mu pieniędzy?

- Przelewy pieniężne zostały wykonane na Twoje nazwisko i bez Twojej zgody?

- Ktoś zdaje się podszywać pod Ciebie w Internecie?

- Słyszałeś o ludziach zwalnianych z powodu postów na Facebooku?

- Słyszałeś, że pedofile czają się na czatach, komunikatorach i forach?

Wszystkie te niewygodne sytuacje podkreślają istotę ochrony życia prywatnego w cyfrowym świecie…

Niezależnie od tego, czy bierzesz udział w konkursie, chcesz się zarejestrować, aby otrzymać kartę ze zniżkami, musisz wypełnić formularz online lub po prostu publikujesz post w mediach społecznościowych, często przekazujesz dane osobowe różnym osobom. Dzięki ustawie o ochronie danych osobowych oraz RODO masz określone prawa, z których przynajmniej w większości przypadków powinieneś być świadomy.

Dlaczego należy chronić swoje dane osobowe?

Na prawo do bycia zapomnianym często człowiek powołuje się, gdy jest już za późno. Utrata lub rozpowszechnienie danych osobowych - nawet jeśli było to wówczas dobrowolne - często kończy się łzami.

Oto kilka powodów, dla których powinieneś uważać na to, co publikujesz i wypełniasz - coś, co z pewnością pojawi się na następnej lekcji kursu informatycznego dla początkujących lub dla seniorów….

-

Twoja reputacja zawodowa

Surfowanie po Internecie może mieć zaskakujące konsekwencje, o których często nie myślisz, rejestrując się u swojego dostawcy Internetu.

Cały czas mówi się o tym jak trudno jest zachować anonimowość w Internecie. Niektóre witryny publicznie wyświetlają niektóre Twoje dane, zarysowując swego rodzaju obraz Twojej osoby, który jest jednak zawsze niekompletny, często błędny lub zdeformowany.

Media społecznościowe są zdecydowanie na topie, ludzie ujawniają informacje o swoich myślach i działaniach, często prowadząc do nieautoryzowanego (choć często całkowicie legalnego) wykorzystania ich danych. Ci ludzie są swoimi własnymi kretami w tej „szpiegowskiej” grze: publikowanie w mediach całego swojego życia może nie tylko zachęcić witryny komercyjne do wykorzystywania tych danych do sprzedawania Ci pewnych produktów, ale może również zdyskwalifikować Cię z niektórych potencjalnych miejsc pracy lub nawet spowodować utratę tego, które masz.

Na przykład, jeśli chcesz dołączyć do służb mundurowych - właśnie widziałeś post na Facebooku z informacją, że rekrutują - oficer rekrutacyjny może zerknąć na Twój własny profil na Facebooku, Instagramie i Twitterze, na których znajdują się osobiste zniewagi, rasistowskie obelgi lub zdjęcia z licznych imprez mocno zakrapianych alkoholem, które sugerują, że być może nie zawsze przestrzegałeś wartości moralnych policji, co sprawi, że rekruter wyrzuci Twoje podanie do kosza na śmieci.

Pracownicy HR często korzystają z metody headhuntingu i szpiegują incognito, zanim skontaktują się z potencjalnym kandydatem.

Nawet jeśli masz pospolite nazwisko, nie jest łatwo pozostać anonimowym w sieci po tym, jak opowiedziałeś o swojej najnowszej przygodzie we wszystkich szczegółach na Facebooku…

-

Obrona swojego honoru

Konsekwencje ujawnienia wrażliwych, a nawet intymnych informacji mogą w końcu okazać się nie do zniesienia: wymuszenie ujawnienia się, publiczne oskarżenia, podwójne lub potrójne życie ujawnione przyjaciołom, krewnym i szefom…

Chociaż możesz w sposób uzasadniony udostępniać pewne rzeczy bliskim znajomym, nie wszystko, co robisz, powinno być od tak znajdowane za pomocą wyszukiwarki Google. Twoje życie nie jest Archiwum Narodowym!

Negatywne reakcje ludzi wokół Ciebie, a nawet relacje prasowe na temat czegoś bardzo raniącego i intymnego, mogą być okropne - niektóre ofiary popadły w depresję, a nawet popełniły samobójstwo. Musisz podjąć takie same psychologiczne środki ostrożności, jak w przypadku udziału w reality TV, których największe wady zostały przeniesione na Twittera lub Snapchata.

Istnieją nawet skrajne przypadki, takie jak ransomware, rodzaj złośliwego oprogramowania często stosowanego w cyberprzestępczości: złośliwy program odcina Cię od danych na Twoim komputerze i obiecuje przywrócić dostęp w zamian za pieniądze.

-

Zapewnienie sobie bezpieczeństwa fizycznego

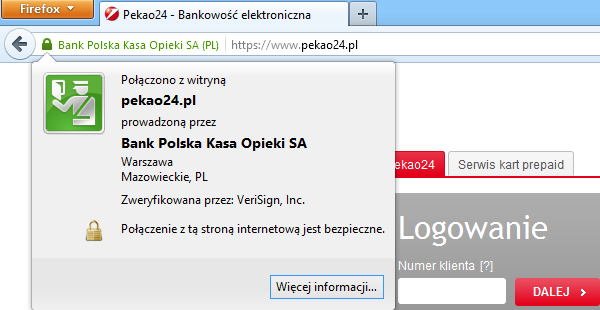

Zagrożone może być nawet Twoje bezpieczeństwo fizyczne - na przykład włamanie na konto bankowe oznacza, że atakowane jest fizyczne źródło pieniędzy.

Ale Twoje zdrowie też jest zagrożone: oszuści mogą pojawić się wszędzie; spotkanie po małym flircie na portalu randkowym może się zamienić w koszmar; hejterzy i trolle na forach internetowych mogą osłabić Twoją samoocenę i wywołać depresję.

I wreszcie, włamywacze też korzystają z internetu: Mapy Google czy Google Earth pomagają im wykryć kolejny cel, zbierają informacje o potencjalnych ofiarach przeszukując sieć - ktoś wspomina o wybitej szybie, inny ogłasza, że jest na wakacjach, trzeci zamieszcza zdjęcie jelenia w swoim ogrodzie uchwycone przez kamerę bezpieczeństwa (i przy okazji wszyscy dowiadują się, gdzie ta kamera jest ukryta)…

Kursy programowania (korepetycje informatyka) mogą pomóc Ci zdecydować, co publikować lub jakie programy pomogą Ci zachować choć część prywatności.

Cyberbezpieczeństwo: zapewnienie sobie ochrony życia prywatnego

Wojna ze spyware

Prawdziwa anonimowość w Internecie jest praktycznie niemożliwa, gdy Twój adres IP pozostawia tak wiele cyfrowych śladów, które mogą zostać odebrane przez firmy handlujące danymi - i wyskakujące boty.

Możesz przechwycić te małe programy typu adware, które oprócz pobierania historii przeglądarki, spowalniają ją. Adblocker dodatkowo pozwala zachować anonimowość i pozwala korzystać z podwyższonego bezpieczeństwa komputera.

Szczególnie interesującym pod tym względem programem blokującym reklamy jest Ghostery. Działa szczególnie dobrze z Mozilla Firefox i daje komentarz na żywo do zablokowanych wyskakujących okienek.

Używanie DuckDuckGo - uwielbianego przez użytkowników GNU/Linuxa - do wyszukiwania treści w Internecie gwarantuje poufność Twoich danych i anonimowe przeglądanie stron internetowych.

Malware: co możesz z nim zrobić

Pamiętaj: Twoje połączenie internetowe to otwarte drzwi, przez które mogą wejść hakerzy!

Kwestia przeglądarki internetowej

Nawyki do wyrobienia i zerwania, aby chronić swoje dane

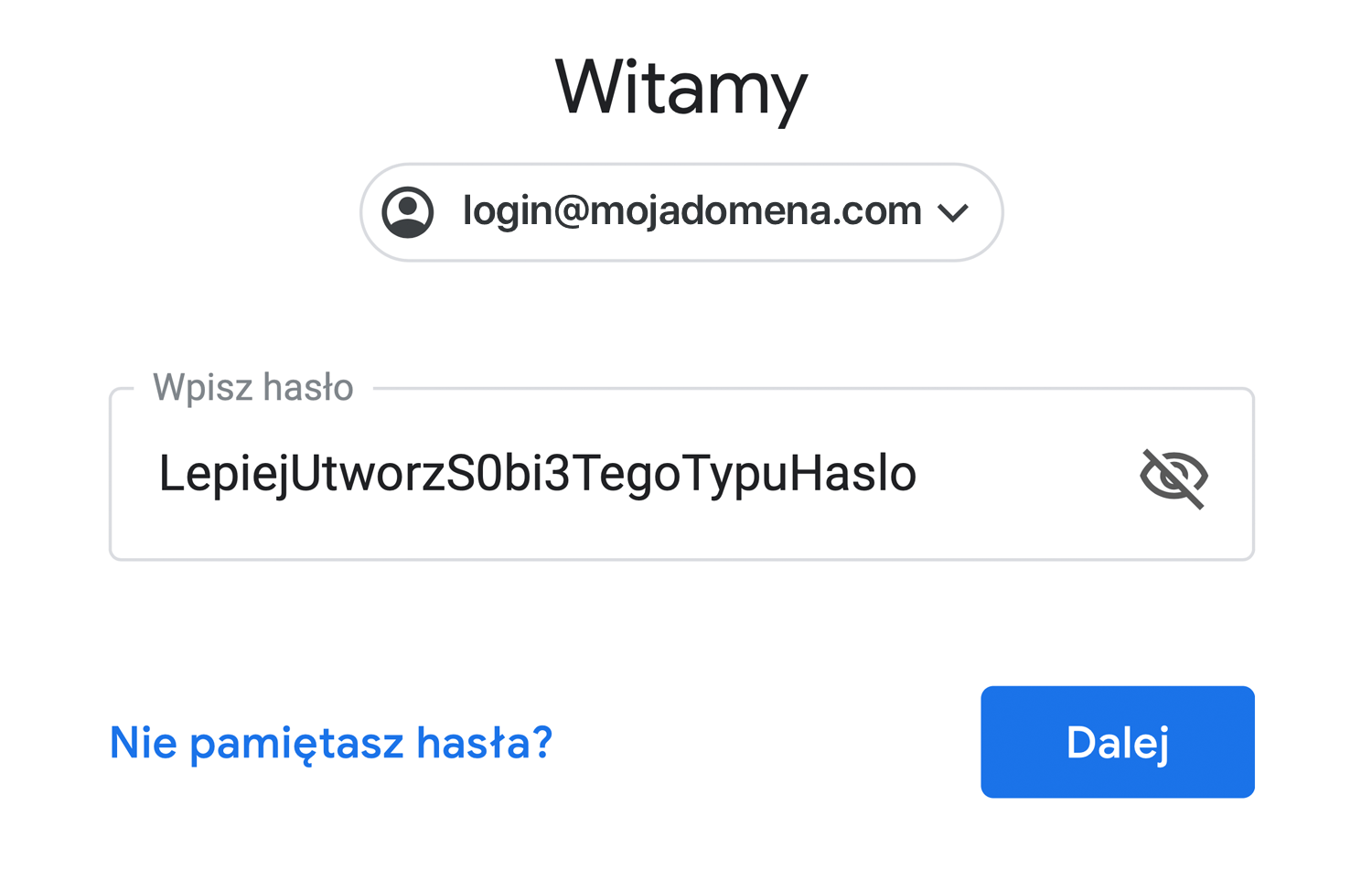

Zaszyfruj swoje dane dostępowe

Nie używaj wszędzie tych samych haseł i zmieniaj je regularnie. Upewnij się, że mają minimum liter, cyfr i znaków specjalnych (takich jak gwiazdka lub wykrzyknik).

Zachowaj ostrożność podczas przeglądania po sieci

Miej świadomość konsekwencji prawnych

Zrób kopię zapasową swoich plików

Korzystaj z prywatnej sieci

Podsumuj za pomocą AI